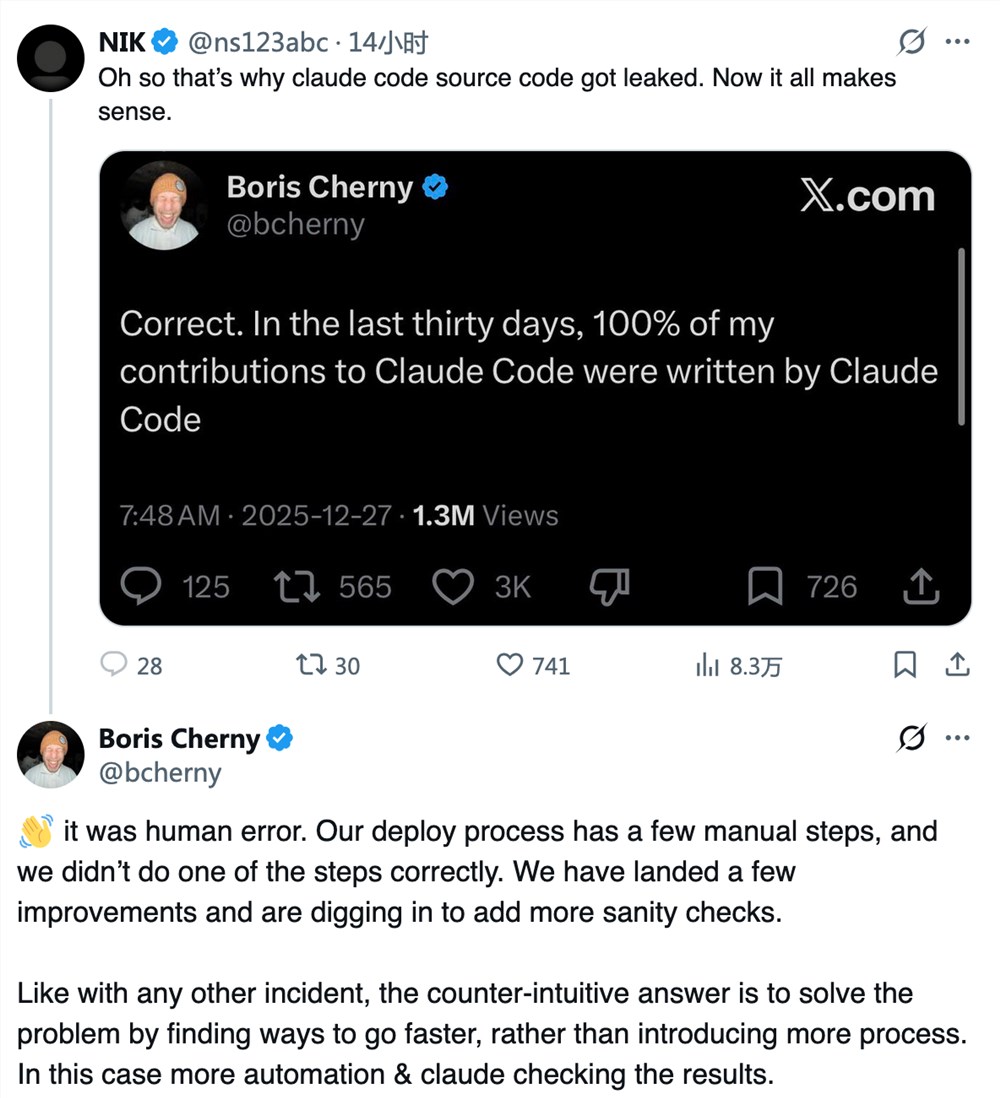

Claude代码泄露引发GitHub钓鱼狂潮

黑客利用Claude代码泄露实施复杂GitHub骗局

安全研究人员发现Claude Code源代码意外泄露后出现了一个令人不安的趋势。网络犯罪分子正通过精心设计的GitHub钓鱼陷阱来利用开发者的好奇心。

诱饵:好得不像真的

名为idbzoomh的用户在GitHub上大量创建仓库,声称提供可解锁高级企业功能的泄露源代码。这些虚假项目配有逼真的描述和频繁更新,旨在绕过基本安全检查。

"攻击者非常了解他们的目标受众,"Zscaler安全分析师解释道,"他们利用了开发者对新工具和功能天然的好奇心。"

这些陷阱特别危险的原因:

- 经过搜索引擎优化 在"Claude Code泄露"搜索结果中排名靠前

- 频繁更新 使其看起来合法且活跃

- 诱人承诺 声称能解锁受限功能

恶意软件载荷:Vidar的数据窃取

当毫无戒心的开发者下载并运行这些文件时,会在不知情中安装Vidar恶意软件——这是一种在暗网市场流通的著名信息窃取程序。该复杂威胁能够:

- 从浏览器和加密货币钱包中窃取凭证

- 部署GhostSocks代理工具 用于隐蔽数据外泄

- 建立持久访问权限 为后续攻击做准备

该恶意软件在后台静默运行,常在窃取敏感信息时不被察觉。

该攻击为何如此有效

该骗局利用了多种心理触发因素:

- 对泄露源代码的好奇心

- 害怕错过(FOMO)高级功能

- 对GitHub作为开发者平台的信任

SEO操纵 使陷阱看起来合法

安全团队已发现至少两个活跃仓库,表明这只是更广泛攻击活动的开始。

如何防范类似骗局

该事件为开发者提供了几个重要的安全教训:

- 下载可执行文件前务必验证来源

- 对非官方渠道"好得不像真"的优惠保持警惕

- 保持安全软件更新以应对新出现的威胁

- 意外暴露后监控账户是否有异常活动

随着AI工具日益普及,专家警告未来可能会看到更多针对开发者社区的类似社会工程学攻击。

关键要点:

- 黑客创建虚假GitHub仓库提供"泄露的"Claude Code功能

- 陷阱会安装窃取敏感信息的Vidar恶意软件

- 攻击者使用SEO技巧提高搜索结果可见性

- 多个虚假仓库表明存在持续攻击活动

- 开发者应仅从官方来源下载工具