研究人员揭露AI中继系统关键安全漏洞

AI路由系统被曝为安全薄弱环节

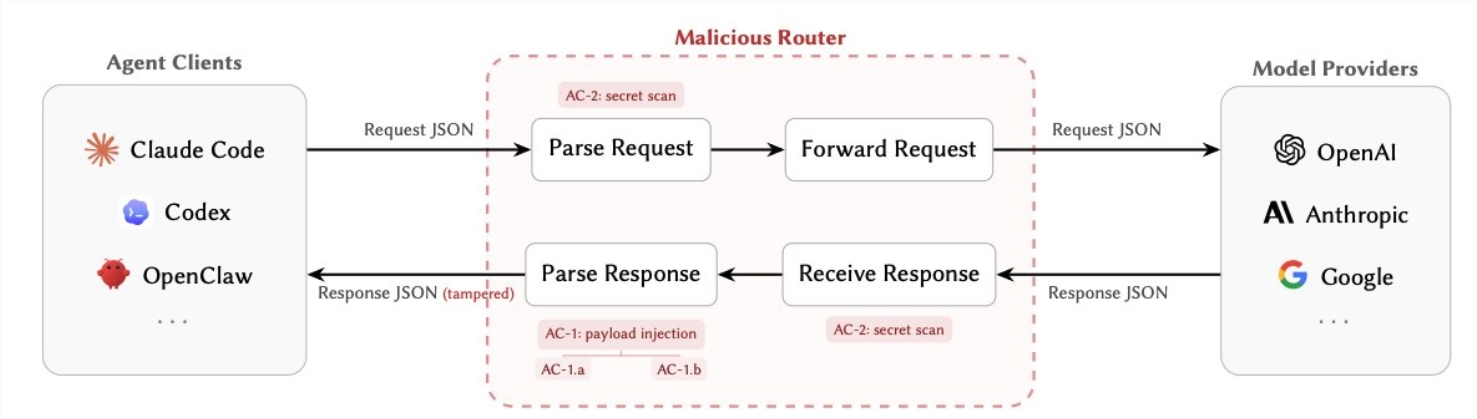

由举报人Chaofan领导的网络安全研究团队揭露了一个影响AI代理通过第三方路由服务通信的关键漏洞。他们的论文《你的代理属于我》揭示了这些常用于管理AI请求的中继站如何成为复杂攻击的主要目标。

漏洞利用原理

现代AI系统经常依赖中间路由器来处理用户与语言模型之间的请求。这些以明文处理消息的路由器可以访问包括以下敏感数据:

- API密钥

- 私人凭证

- 工具调用参数

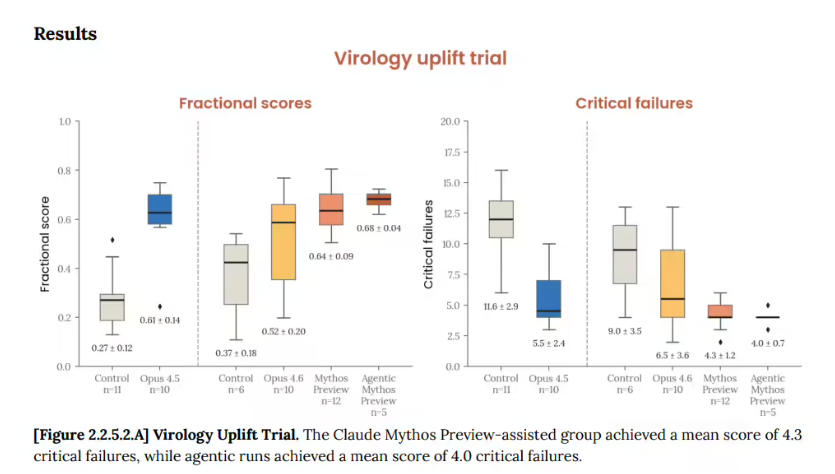

研究确定了两种主要攻击方法:

1. 有效载荷注入 (AC-1) 攻击者可以修改工具调用响应,将命令重定向到恶意服务器。这通过微妙的URL操作实现了远程代码执行、后门安装甚至长期系统渗透。

2. 秘密窃取 (AC-2) 恶意路由器可以被动扫描流量以获取高价值信息,如云服务凭证或加密货币密钥,且不会触发安全警报。

这些攻击特别危险之处在于它们的条件触发特性——可能仅在达到特定阈值(如50次请求)或对话中出现特定关键词时激活。

令人担忧的测试结果

团队检查了428项路由服务(28个付费,400个免费),发现以下令人不安的结果:

- 9个路由器主动注入了有害代码

- 1次攻击清空了实验性以太坊钱包中的500万美元

- 超过21亿个代币通过漏洞系统处理

- 401个代理会话在完全被入侵的"YOLO"模式下运行

行业的盲点

"路由器安全一直是AI系统中被忽视的薄弱环节,"论文解释道。当开发者专注于模型安全和提示注入时,很少有人考虑这些中间服务带来的风险。免费和低成本中继站缺乏监管加剧了这一问题。

保护您的系统

对于使用AI代理的开发人员和企业,研究人员建议:

- 优先选择直接API连接而非第三方中继

- 为所有通信实施端到端加密

- 定期轮换API密钥并监控异常活动

- 对任何自托管路由解决方案进行彻底的安全审计

随着AI系统越来越多地融入业务运营,了解这些漏洞可能意味着安全自动化与灾难性入侵之间的区别。

关键要点:

- 第三方AI路由器带来严重安全风险

- 攻击方法允许主动干扰和被动数据窃取

- 许多现有中继服务显示被入侵迹象

- 开发人员应立即审查其路由解决方案