开源AI工具曝出严重支付漏洞——黑客或可获取免费积分

NewAPI系统中发现的严重支付漏洞

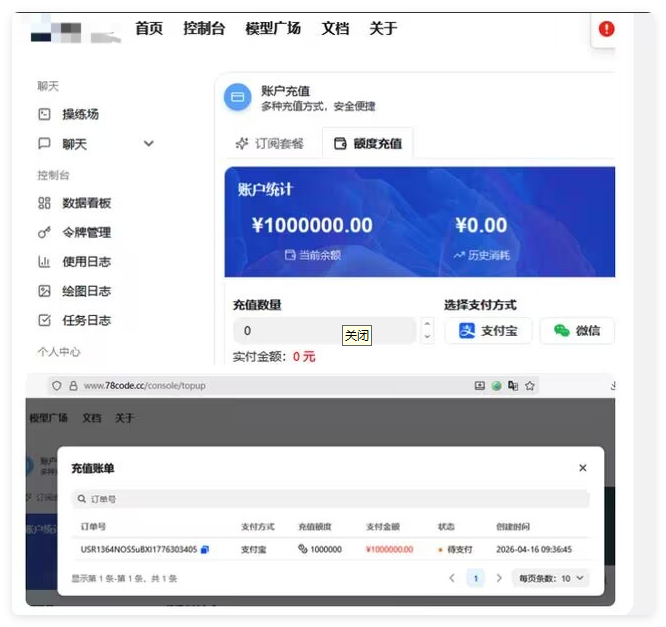

安全研究人员对QuantumNous/new-api(NewAPI)系统中一个危险漏洞发出警报,该系统被开发者广泛用于管理AI模型接口。该漏洞可能让攻击者通过利用支付验证中的弱点,在数字意义上「印钞」。

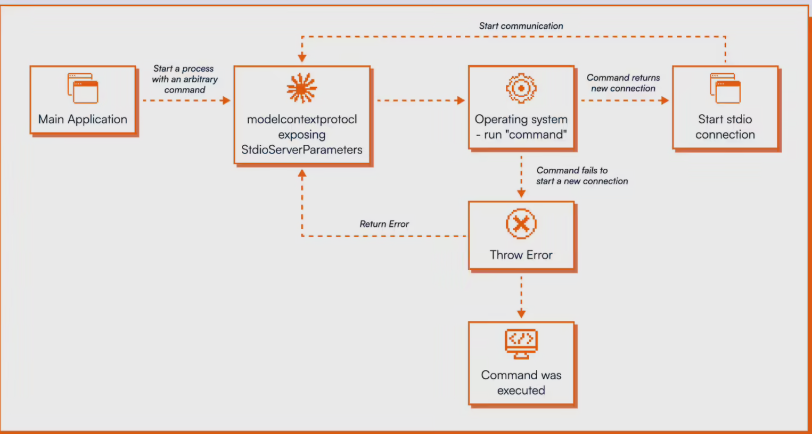

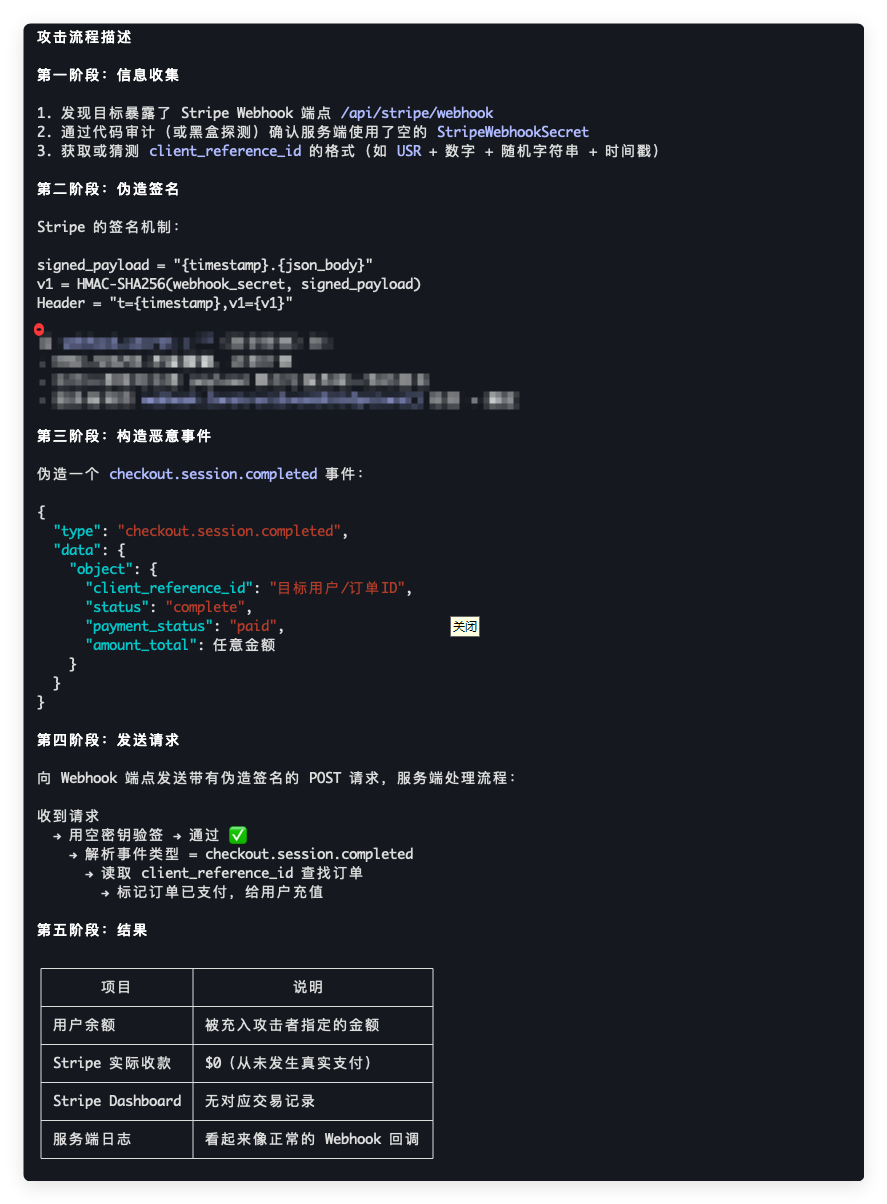

漏洞利用原理

问题的核心在于Stripe支付验证系统。当管理员未正确配置Stripe密钥(或留空)时,系统无法正确验证传入的支付通知。以下是特别值得关注的几点:

- 签名验证失效:系统的安全检查不会将空密钥标记为问题,实质上会盲目通过任何支付通知

- 攻击者可伪造支付:凭借对系统的基本了解,黑客可以伪造成功的支付确认

- 免费积分漏洞:系统会在无需实际支付处理的情况下为账户添加积分

"这就像把银行金库的门敞开着,"一位要求匿名的安全研究员解释道,"系统看到伪造的支付确认后,就会愉快地添加积分,而Stripe的记录显示零实际交易。"

受影响范围

该漏洞主要影响:

- 测试环境:可能留空Stripe密钥的情况

- 使用替代支付方式(如支付宝或微信支付)的网站

- 新安装的系统:管理员可能未完成所有安全配置

需立即采取的行动

项目团队已发布v0.12.10版本来修复此问题,但这只是第一步。安全专家建议:

- 立即升级至修补版本

- 设置正确的Stripe密钥——即使不使用Stripe支付

- 审核近期交易排查可疑活动

- 检查所有支付回调确保验证正常

"这不仅关乎潜在收入损失,"网络安全专家Emily Chen博士警告,"若不加以控制,这可能彻底破坏受影响平台的信任。想象用户发现可以获得无限AI积分——那将是一片混乱。"

关键要点

- 漏洞允许绕过NewAPI中的支付系统

- 当Stripe webhook密钥未配置时发生

- 攻击者可在无需实际支付的情况下添加积分

- v0.12.10版本已提供补丁

- 敦促所有管理员立即升级

- 建议对过往交易进行财务审计