AI协议关键漏洞致数十万服务器面临风险

AI基础设施出现广泛安全威胁

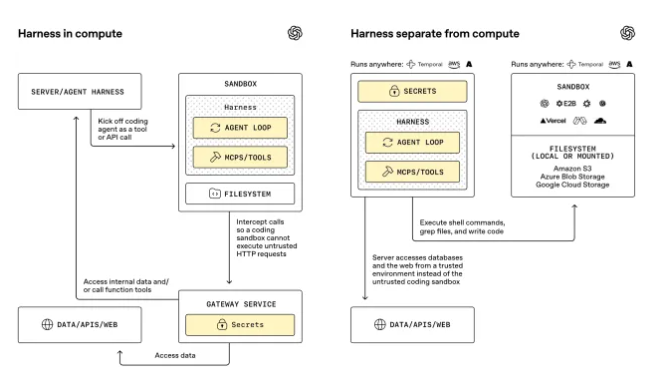

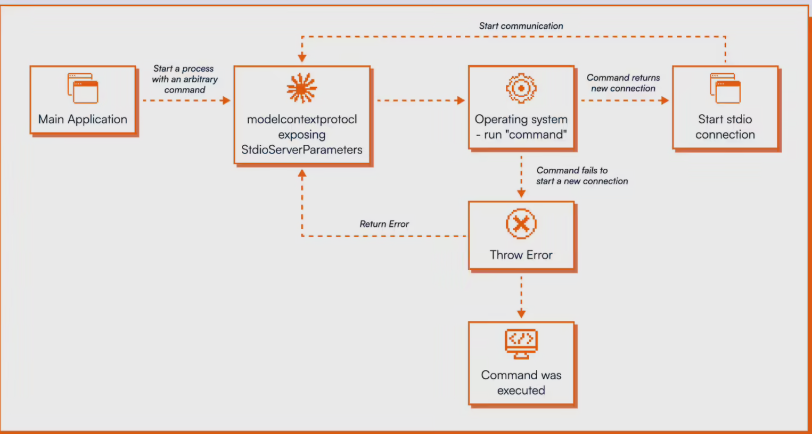

AI开发社区正面临严重安全危机。OX Security最新报告显示,Anthropic的模型上下文协议(MCP)——连接AI模型与外部工具的广泛采用标准——存在危险设计缺陷,可能允许攻击者远程控制服务器。

该漏洞为何如此危险? 与通常可被修补的编码错误不同,这是协议STDIO接口的架构缺陷。系统会不加验证地盲目执行操作系统命令——即使服务器启动失败时亦然。"这不是通过安全更新就能修复的漏洞,"OX Security首席研究员解释,"它深植于协议的基础运作方式中。"

问题影响范围

MCP官方支持的11种编程语言实现全部携带该漏洞。从Python到Rust,使用这些工具的开发者将自动继承风险。OX Security测试结果显示:

- 攻击者可在无凭证情况下完全控制LangFlow实例

- Letta AI服务器被证实易受中间人攻击

- Flowise的白名单防护可被轻易绕过

- Windsurf IDE用户仅访问恶意网站就会遭遇路过式攻击

最令人担忧的是?当研究人员于1月向Anthropic提交发现时,该公司最初将问题定性为"预期行为"。其最终回应——更新文档警告开发者"谨慎使用"STDIO适配器——并未解决核心问题。

市场漏洞加剧风险

考虑到恶意代码如何轻易通过MCP生态系统传播,情况更为严峻。研究人员上传被攻陷服务器测试11个主要市场,其中9个未经任何安全审查即接受——仅GitHub注册表识别出危险提交。

行业专家正在敲响警钟。"这不仅关乎某家公司的协议,"网络安全分析师Maria Chen警告,"MCP已成为AI开发的基础设施,这意味着整个领域都面临系统性风险。"

由于暂无全面修复方案,开发人员只能仓促寻找应对措施,而攻击者显然不会放过这个黄金机会。

关键要点:

- 20余万台服务器因MCP协议漏洞面临风险

- 全部11种编程语言实现均受影响

- 无需认证即可远程执行代码

- 市场防护措施基本失效

- Anthropic尚未修复基础架构问题