Claude Desktop因秘密安装浏览器扩展而引发争议

安全警报:Claude Desktop隐藏的浏览器连接

数字隐私专家Alexander Hanff的重磅发现使Anthropic的Claude Desktop应用陷入舆论漩涡。在一篇详细的博客文章中,Hanff揭露该软件会悄无声息地在七种不同的Chromium浏览器(包括Chrome、Brave和Edge)中植入桥接文件——而用户往往对此毫不知情。

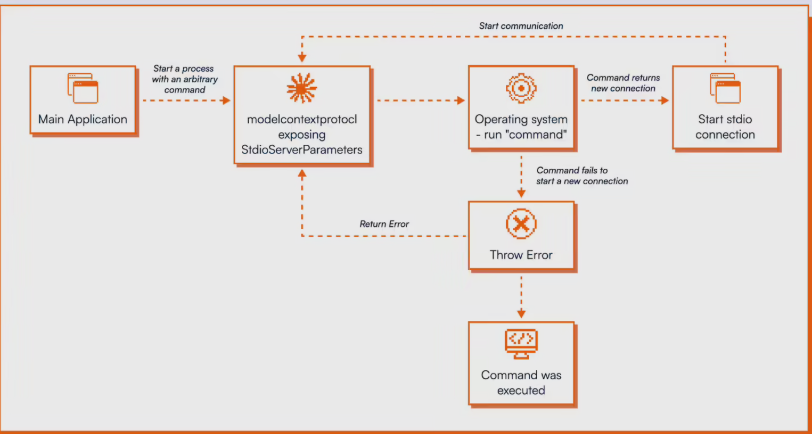

秘密安装的运作方式

调查显示,在安装Claude Desktop时,该应用会自动将一个名为com.anthropic.claudebrowserextension.json的文件植入多个浏览器的配置目录。最令人不安的是:即使某些目标浏览器并未安装在用户系统中,这些文件也会出现。

"这就像一颗定时炸弹," Hanff解释道,"如果用户之后安装了其中任一浏览器,Claude的扩展程序就能自动获得访问权限,而无需征求许可。"

隐藏文件的强大功能

这些桥接组件绝非简单的连接器——它们拥有惊人的能力。根据Anthropic自己的文档,它们可以实现:

- 完整的浏览器自动化控制

- 新标签页创建和会话共享

- DOM内容读取和表单填写

- 屏幕录制功能

其影响令人震惊。凭借这些权限,Claude理论上可以访问银行门户、报税系统或其他任何敏感网站——同时完全脱离浏览器的常规安全沙箱运行。

安全风险倍增

考虑到提示注入漏洞的存在,情况更加令人担忧。Anthropic的数据显示他们的Chrome扩展约有11.2%的时间会受到此类攻击。再加上桥接文件的广泛权限,这为黑客创造了潜在的黄金机会。

Hanff直言不讳:"这违反了多项基本安全原则。用户无法通过常规界面查看或管理这些组件,破坏了基本的信任边界。"

这位研究员呼吁Anthropic要么彻底移除这些组件,要么在安装前实施明确的披露和同意流程。

对用户意味着什么

对于已安装Claude Desktop的普通用户来说,这一发现敲响了警钟:即便是声誉良好的AI工具也可能越界。虽然我们尚不清楚这些功能是否被滥用,但其未经适当披露就存在的做法引发了关于AI时代数字同意的严肃问题。

科技界将密切关注Anthropic如何回应这些指控,以及其他AI公司是否在幕后采用类似做法。

关键点:

- 🔍 Claude Desktop未经用户同意秘密安装浏览器桥接文件

- 🛡️ 这些组件赋予广泛的浏览器控制权并绕过常规安全措施

- ⚠️ 漏洞可能让攻击者劫持浏览会话

- 📢 研究员要求立即提高透明度并提供用户控制选项